发布日期:2023-03-27 09:52 浏览次数:

本标准规定了应用在物联网信息系统中感知层网关的安全技术要求,主要包括安全技术要求级别划分及其物理安全、安全功能和安全保障等要求。

本标准适用于物联网信息系统中感知层网关的设计、开发与测试。

下列文件对于本文件的应用是必不可少的。凡是注日期的引用文件,仅注日期的版本适用于本文件。凡是不注日期的引用文件,其最新版本(包括所有的修改单)适用于本文件。

GB/T 22240-2008 信息安全技术 信息系统安全等级保护定级指南

GB/T 25069-2010 信息安全技术 术语

GA/T 681-2007 信息安全技术 网关安全技术要求

GB/T 25069-2010界定的以及下列术语和定义适用于本文件。

3.1

物联网 internet of things

通过感知终端,按照约定协议,连接物、人、系统和信息资源,实现对物理和虚拟世界的信息进行处理并做出反应的智能服务系统。

[GB/T 33745-2017,定义2.1.1]

3.2

感知层网关 gateway in sensing layer

实现感知网络与通信网络、不同类型感知网络之间的协议转换和互联,部署于物联网感知层的网络连接设备。

3.3

感知终端 sensor terminal

能对物进行信息采集和/或执行操作,可以连接一个或多个感知网络的设备。

下列缩略语适用于本文件。

ACL:访问控制列表(Access Control List)

5.1 感知层网关描述

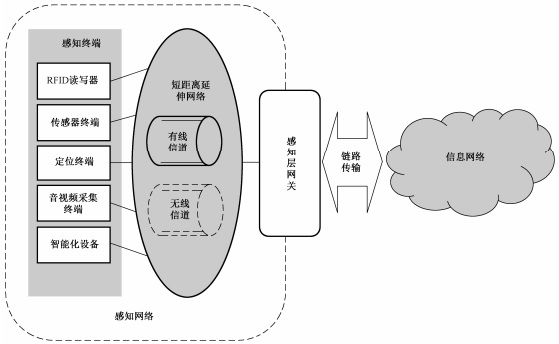

感知层网关是物联网信息系统的重要组成部分,参见附录A。在物联网信息系统中,感知层网关运行于感知网络的边缘,是连接传统信息网络(有线网、移动网等)和感知网络的桥梁,支持一种或多种有线/无线短距离通信协议(蓝牙、 Vi-Fi等)与广域网通信协议之间的数据编码和转换功能,如图1所示。感知层网关通常由软件、硬件两部分构成,所具备的功能与部署环境有较强的相关性,在户外部署时,易受物理环境包括温度、湿度、供电、电磁、人为破坏等因素的影响。

图1 物联网感知层网关

5.2 安全威胁

感知层网关可能面临安全威胁主要包括:

a)攻击者可以窃取或者截获感知层网关数据,可以收集来自于感知终端的源地址、目的地址、数据内容、数据传输时间和协议类型等;

b)攻击者伪造感知终端,对感知层网关发起拒绝服务攻击和重放攻击;

c)未授权的用户伪装成已授权的用户试图访问网络资源;

d)用户超越所授予的权限而访问和修改数据;

e)存在被盗窃、人为损坏,导致的设备组件的完整性缺失;

f)供电不足导致设备无法正常运转;

g)部署环境选择不当,如高温、潮湿、静电、雷击等恶劣环境,会对设备安全构成威胁。

5.3 级别划分

安全技术要求分为基础级和增强级两个等级。其中基础级符合GA/T 681-2007网关安全保护等

级划分第二级要求,增强级符合GA/T 681-2007网关安全保护等级划分第三级要求。

在GB/T 22240-2008规定的三级以下物联网信息系统中,感知层网关应满足基础级要求;在GB/T 22240-2008规定的三级和三级以上物联网信息系统中,感知层网关应满足增强级要求。

相对于基础级安全技术要求,增强级安全技术要求新增内容用黑体字表示。

6.1 物理安全要求

感知层网关在物理安全方面,应满足如下要求:

a)具备基本的防火、防静电的措施;

b)具备基本的防潮、防水的措施;

c)主要部件应进行固定,并设置明显的不易除去的标记。

6.2 安全功能要求

6.2.1 感知终端接入认证

感知层网关应能够对接入的感知终端进行认证,应满足如下要求:

a)保证对感知终端标识在感知层网关生命周期内的惟一性。

b)能够对感知终端进行鉴别,至少支持如下机制之一:

1)基于网络标识的鉴别;

2)基于MAC地址的鉴别;

3)基于通信协议的鉴别;

4)基于通信端口的鉴别;

5)基于口令鉴别。

c)保证密钥存储和交换安全。

6.2.2 网络访问控制

感知层网关能够控制接入设备的网络访问,应满足如下要求:

a)支持访问控制表(ACL)等访问控制策略,防止资源被非法访问和非法使用;

b)控制相同网络内部的相互访问;

c)控制不同网络之间的跨网访问。

6.2.3 数据保护

6.2.3.1 数据存储保护

感知层网关应满足如下数据存储保护要求:

a)对感知层网关中存储的重要数据进行保护,避免非授权的访问;

b)具备对感知层网关存储数据的完整性检测机制,实现鉴别信息、协议转换规则、审计记录等重要数据的完整性检测。

6.2.3.2 数据传输保护

感知层网关应满足如下数据传输保护要求:

a)保护感知层网关数据在传输过程中不被泄露,采用密码技术对重要数据(指令控制数据、业务数据)实施机密性保护,确保数据传输的保密性;

以上为标准部分内容,如需看标准全文,请到相关授权网站购买标准正版。